Developer portal adalah pusat internal yang menyatukan akses CI/CD, environment, dan dokumentasi untuk tim pengembang. Artikel ini memberi kerangka implementasi praktis: desain informasi, integrasi pipeline, manajemen environment, otomatisasi dokumentasi, dan governance.

Cocok untuk engineering manager, platform team, dan DevOps yang ingin tingkatkan produktivitas, konsistensi, dan onboarding. Setiap bagian memberikan ceklis, contoh tools, dan metrik pengukuran.

Mengenal Developer Portal sebagai Satu Pintu Tim

💻 Mulai Belajar Pemrograman

Belajar pemrograman di Dicoding Academy dan mulai perjalanan Anda sebagai developer profesional.

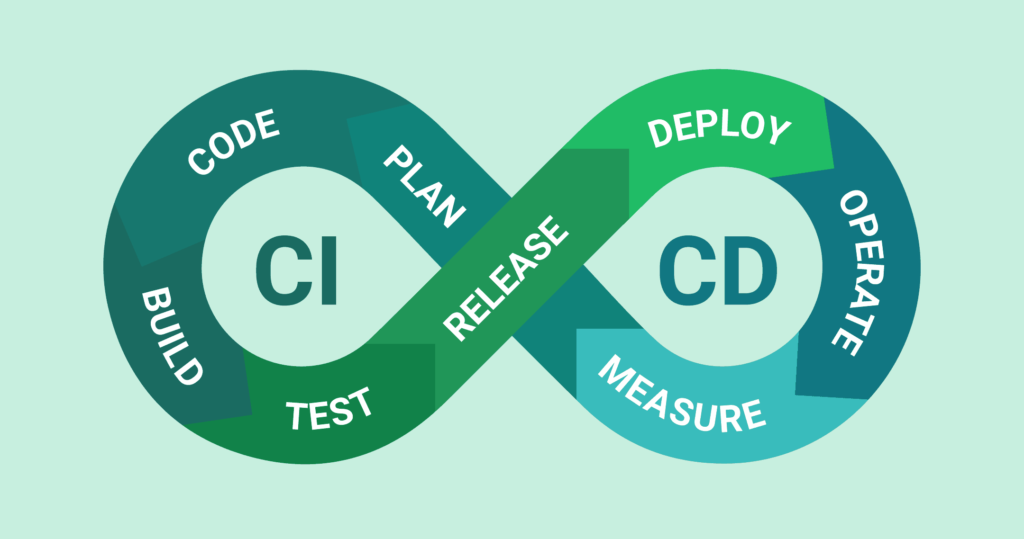

Daftar SekarangInternal developer portal adalah satu pintu bagi tim untuk mengakses CI/CD pipeline, informasi environment, dan dokumentasi layanan, biasanya lewat satu web UI yang terintegrasi dengan berbagai tooling, seperti Git, Jenkins, GitHub Actions, atau Kubernetes.

Ruang lingkupnya fokus pada pengalaman pengembang: mencari layanan, menjalankan deployment, melihat status build, konfigurasi environment, sampai membaca runbook dan API docs. Hal yang tidak termasuk, misalnya, pengganti penuh untuk issue tracker atau product management tool; portal lebih menjadi lapisan navigasi dan orkestrasi di atas sistem-sistem itu.

Dari sisi bisnis, tujuan utamanya adalah mempercepat delivery, menurunkan waktu onboarding engineer baru, serta meningkatkan keamanan dan compliance lewat guardrail yang konsisten.

Secara teknis, portal membantu mengurangi context switching, menyatukan self-service provisioning untuk environment, dan mengurangi kesalahan konfigurasi yang sering berujung insiden.

Stakeholder kunci meliputi engineering manager yang butuh visibilitas, platform team dan DevOps yang membangun integrasi, QA yang mengakses test environment, serta product owner yang memantau status rilis.

Keberhasilan biasanya diukur lewat kombinasi metrik, seperti adoption rate portal, penurunan time-to-merge, lead time for changes, dan MTTR, juga berkurangnya insiden terkait konfigurasi atau misdeployment.

Dibandingkan alternatif, service catalog murni hanya memetakan layanan, wiki terpusat menyimpan pengetahuan, sementara kumpulan internal tools sering terpisah-pisah; portal menggabungkan katalog, dokumentasi, dan aksi operasional dalam satu alur yang utuh.

Secara arsitektur, biasanya ada lapisan UI di depan, lalu API gateway dan integration layer yang berbicara ke sistem CI/CD, manajemen environment, serta layanan provisioning lain, yang nantinya sangat dipengaruhi oleh desain informasi untuk akses ke pipeline dan environment itu sendiri.

Desain Informasi untuk Akses CI/CD dan Environment Developer Portal

Setelah ada satu pintu lewat internal developer portal, tantangan berikutnya adalah merancang informasi supaya pipeline, environment, dan dokumentasi selalu “tinggal klik”. Mulailah dengan inventaris: daftar semua service, CI/CD pipeline, jenis environment (dev, staging, production), beserta dokumen penting, seperti runbook dan architecture decision record.

Dari situ, bentuk information architecture yang konsisten: kategori per domain produk, tag seperti back-end, data, atau mobile, lalu metadata wajib, seperti owner, last run, status terakhir, dan versi.

Navigasi yang baik biasanya menggabungkan global search dengan faceted navigation: pengguna bisa mencari nama service, lalu memfilter berdasarkan environment, status pipeline, atau tim.

Untuk mengurangi kebingungan, terapkan RBAC sehingga developer hanya melihat aksi yang relevan, sementara admin dan auditor mendapatkan tampilan tambahan, seperti riwayat deployment dan jejak kepatuhan.

Wireframe yang efektif sering memakai card layout per service dengan status badge warna jelas, plus quick action button, seperti Deploy, Rollback, atau Open runbook.

Tambahkan templates untuk membuat CI pipeline standar dan tombol environment reprovision agar pembuatan ulang environment tidak perlu tiket manual.

Sebelum rilis, gunakan ceklis: bisakah pipeline kritis diakses dalam kurang dari tiga klik, status environment terbaca sekilas, pesan error jelas, serta tampilan tetap nyaman di layar kecil. Dengan fondasi desain informasi seperti ini, integrasi lebih lanjut ke workflow harian tim pada tahap berikutnya akan terasa jauh lebih mulus.

Integrasi CI/CD Pipeline dengan Workflow Tim

Portal yang sudah punya desain informasi rapi bisa mulai memetakan alur nyata: build, test, deploy, approval, sampai rollback.

Portal yang sudah punya desain informasi rapi bisa mulai memetakan alur nyata: build, test, deploy, approval, sampai rollback.

Setiap langkah diwakili satu aksi jelas di portal, misalnya tombol “Run pipeline” yang memanggil GitHub Actions atau GitLab CI lewat API atau webhook, lalu menampilkan status build secara real time. Dengan begitu, developer tidak perlu “berburu” ke banyak dashboard hanya untuk tahu satu job gagal di mana.

Agar workflow konsisten, kamu bisa sediakan pipeline template terstandar untuk microservice, cron job, dan perubahan infra, masing-masing diparameterisasi lewat form di portal.

Portal lalu menghubungkan setiap layanan ke artifact repository, seperti GitHub Packages atau Harbor, lengkap dengan tautan provenance dan kebijakan retention. Di titik deploy sensitif, portal memaksa manual approval dan menyimpan audit log sebagai bukti compliance, sebelum meneruskan ke ArgoCD atau tool GitOps lain.

Loop umpan balik ditutup dengan integrasi notifikasi ke chat dan ticketing, serta ringkasan dari sistem monitoring ketika rilis bermasalah sehingga tombol rollback di portal benar-benar terhubung ke pipeline yang aman.

Ceklis implementasi sebaiknya mencakup security scanning otomatis, penanganan CI secrets via secret manager, test coverage gate, dan skenario rollback yang diuji berkala. Dari sini, integrasi dengan manajemen environment menjadi langkah berikutnya agar setiap rilis selalu berjalan di konteks isolasi yang tepat.

Manajemen Environment Isolasi Provisioning dan Secrets

Setelah pipeline CI/CD berjalan, tantangan berikutnya adalah mengelola environment, seperti dev, feature, staging, dan prod, plus ephemeral preview environments untuk setiap pull request.

Pola yang umum dipakai adalah setiap PR memicu pipeline yang memakai infrastructure as code (Terraform, Pulumi) untuk membuat namespace atau stack sementara, lalu menghapusnya otomatis saat PR ditutup. Dengan begitu, kamu bisa menguji perubahan end-to-end tanpa mengotori staging utama.

Di level isolasi, gunakan namespace dan resource quota (misalnya di Kubernetes) agar tidak ada noisy neighbor yang menghabiskan CPU atau memori cluster.

Secrets sebaiknya dikelola terpusat lewat Vault atau Sealed Secrets, dengan pola least privilege access: tiap layanan hanya mendapat kredensial minimum yang dibutuhkan, diaudit lewat IAM roles dan audit trail provisioning.

Untuk biaya, terapkan lifecycle policy yang menghapus environment menganggur, scheduling non-prod agar mati di luar jam kerja, serta tagging konsisten untuk keperluan billing dan laporan tim.

Lapisan terakhir adalah pengawasan: health checks per environment, deteksi environment drift antara definisi IaC dan kondisi nyata, lalu remediation playbooks yang bisa dipanggil dari portal internal.

Di sinilah portal menyatukan semuanya: satu tempat untuk memicu provisioning, melihat status environment, memeriksa secrets yang dipakai, sekaligus mengakses runbook saat ada insiden, yang akan mengalir ke dokumentasi otomatis di bagian berikutnya.

Dokumentasi Otomatisasi API Runbooks dan Knowledge Base

Prinsip: Dokumentasi Ikut Bergerak dengan Kode

Setelah environment tertata, langkah berikutnya adalah memastikan dokumentasi teknis bergerak seiring perubahan kode. Strateginya: buat dokumentasi yang bisa diotomatisasi (misalnya OpenAPI untuk API, docs-from-code dengan komentar terstruktur) dan pisahkan dari yang perlu ditulis manual, seperti keputusan desain arsitektur, trade-off, atau pola standar tim. Dengan pendekatan docs-as-code, file dokumentasi disimpan dalam repositori yang sama, di-review lewat pull request, dan ikut versioning bersama rilis. Hasilnya, dokumentasi tidak lagi menjadi artefak statis yang cepat basi, tetapi bagian dari alur kerja pengembangan.

Integrasi CI/CD untuk Build dan Publish Dokumentasi

Integrasi ke CI/CD sebaiknya eksplisit: setiap merge ke main memicu job yang membangun dan mempublikasikan dokumentasi, dengan versi mengikuti tag atau release. Untuk API, spec OpenAPI bisa diekspor otomatis lalu di-render menjadi portal referensi yang menyertakan curl examples, code samples, dan sandbox links agar konsumen cepat mencoba. Sementara itu, keputusan desain, arsitektur, dan pola standar bisa ditulis dalam Markdown yang simpel sehingga mudah di-review dan diubah. Kombinasi otomatisasi dan penulisan manual terarah ini menjaga kedalaman informasi tanpa mengorbankan kecepatan.

Runbooks/Playbooks Operasional: Format Konsisten dan Siap Pakai

Untuk operasi, kamu perlu runbooks dan playbooks yang konsisten formatnya. Minimal berisi konteks layanan, gejala umum, langkah diagnosis, urutan recovery, rollback jika perlu, serta siapa pemilik tanggung jawab. Contoh sederhananya berikut.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

Runbook: API Payment Timeout Owner: Squad-Payment Gejala: Peningkatan error 504 pada endpoint /payments Langkah: Cek dashboard latency dan error rate di observability. Validasi perubahan terakhir (deploy, config, dependency). Jika perlu, lakukan rollback ke release sebelumnya. Eskalasi ke on-call backend jika error > 5 menit. |

Knowledge Base yang Mudah Dicari dan Dipelihara

Agar semua ini benar-benar terpakai, knowledge base perlu bisa dicari dengan baik. Simpan Markdown, OpenAPI spec, dan runbooks dalam satu tempat yang terindeks, tambahkan keyword mapping (misalnya “timeout”, “504”, “lambat” mengarah ke runbook yang sama), serta manfaatkan snippet embedding atau pencarian semantik supaya pencarian tidak bergantung kata kunci persis. Terakhir, buat ceklis publikasi: versi dokumen harus jelas, ada review workflow, serta mekanisme rollback docs ketika terjadi breaking change sehingga dokumentasi selalu selaras dengan perilaku sistem yang diawasi di lapisan governance dan observability berikutnya.

Governance Observability dan Onboarding Tim Baru

Governance Model: Ownership, Approval, dan Policy Minimal

Runbook, API, dan knowledge base baru akan terasa lengkap ketika ada tata kelola yang jelas. Dalam internal developer portal, bentukan governance model sederhana: siapa content owner tiap domain, pola approval untuk perubahan template atau catalog, serta policy minimal seperti standar tagging, security classification, dan review cycle. Kamu bisa pakai lightweight RFC process lewat Git-based workflow agar setiap perubahan portal tetap terlacak, dapat di-rollback, dan tidak bergantung pada satu orang saja. Dengan begitu, portal menjadi “produk internal” yang punya product owner, bukan sekadar wiki besar yang cepat usang.

Observability Portal: SLO, Metrik Penggunaan, dan Alerting

Supaya kualitasnya terukur, tetapkan SLO seperti tingkat keberhasilan deploy per minggu, availability portal, dan target MTTR untuk insiden di pipeline. Integrasikan portal dengan observability stack modern, seperti Prometheus dan Grafana atau Datadog untuk mengumpulkan metrik penggunaan (misalnya DAU/MAU, jumlah deploy yang dipicu dari portal, error rate pipeline) dan menampilkan dashboard kesehatan. Alerting sebaiknya tidak hanya untuk kegagalan produksi, tetapi juga untuk sinyal “kesehatan produk portal”, misalnya lonjakan failed deployment atau penurunan drastis aktivitas tim. Pendekatan ini membuat tim platform bisa bereaksi sebelum pengguna mengeluh, mirip seperti memantau performa aplikasi eksternal.

Onboarding: Start Here, Golden Path, dan Guided Experience

Untuk onboarding orang baru, buat flow yang konsisten: mulai dari ceklis di portal, interactive tutorial yang memandu dari “zero to first deploy”, hingga sandbox environment yang aman untuk bereksperimen. Satu halaman “Start here” yang menghubungkan ke golden path (buat service baru, tambahkan monitoring, daftarkan runbook) akan memangkas waktu adaptasi dibandingkan mereka harus bertanya di chat berulang kali. Lengkapi dengan inline walkthrough atau guided tour pada UI yang hanya muncul untuk new user sehingga penjelasan selalu kontekstual. Ketika time-to-first-PR dan time-to-first-deploy turun, kamu tahu bahwa onboarding flow bekerja.

Siklus Umpan Balik dan Operational Readiness

Agar portal terus relevan, jalankan feedback loop terstruktur: formulir singkat di portal, sesi user interview berkala, dan eksperimen A/B testing untuk perubahan besar pada navigasi atau template. Pantau metrik adopsi, seperti rasio DAU/MAU per tim, jumlah tindakan penting yang dipicu dari portal (misalnya pembuatan service, deploy, atau pembuatan runbook), serta tren error rate setelah fitur baru dirilis. Terakhir, siapkan operational readiness checklist: runbook pemulihan portal, backup konfigurasi, audit rutin hak akses, dan uji berkala skenario “portal down” agar tim tahu jalur alternatif. Dengan kombinasi governance, observability, serta onboarding yang matang, portal menjadi fondasi yang stabil untuk iterasi berikutnya pada CI/CD dan manajemen environment.

Penutup

Internal developer portal menyederhanakan akses ke CI/CD, environment, serta dokumentasi sehingga tim bisa delivery lebih cepat dengan konsistensi dan keamanan.

Implementasi bertahap dan fokus pada desain informasi, integrasi pipeline, manajemen environment, serta governance akan menurunkan friction dan meningkatkan adopsi. Gunakan ceklis, metrik, serta feedback loop untuk iterasi berkelanjutan dan kesuksesan jangka panjang.